Das Kammergericht (KG) Berlin hat am 8.2.2017 in einem Verfahren eines Freifunkers gegen einen abmahnenden Rechteinhaber eine Entscheidung getroffen. Zu dem Verfahren hatte ich hier im Blog schon berichtet. Kläger war ein Freifunker, der eine Splash-Seite und das Zapp-Script (dazu hier) installiert hatte. Er war abgemahnt worden und hatte daraufhin negative Feststellungsklage mit dem Ziel erhoben, feststellen zu lassen, dass der beklagte Rechteinhaber die in der Abmahnung behaupteten Rechte gegen ihn nicht hat.

Das Landgericht hatte der Klage stattgegeben (meine Bewertung dazu hier), dagegen hatte die Beklagte Berufung eingelegt. Während des Verfahrens hat die Beklagte dann auf die Ansprüche gegen den Kläger verzichtet. Daraufhin wurde das Verfahren übereinstimmend für erledigt erklärt und das Kammergericht musste nur noch über die Kosten entscheiden.

Die Entscheidung im Volltext (meine Anmerkungen dazu unten):

KG Berlin, Beschl. v. 08.02.2017 – 24 U 117/15

Leitsätze (von mir):

- Auch nach Änderung des § 8 TMG werden Unterlassungsansprüche von der Privilegierung bei richtlinienkonformer Auslegung nicht erfasst.

- Sicherungsmaßnahme im Sinne der Rechtsprechung des EuGH kann nicht nur die Verschlüsselung des WLANs und die Identifizierung der Nutzer sein. Vielmehr können auch andere Maßnahmen, die Rechtsverletzungen der Nutzer erschweren, die Störerhaftung entfallen lassen.

Tenor:

I. Von den Kosten des Rechtsstreits beider Instanzen haben der Kläger 1/3 und die Beklagte 2/3 zu tragen (§ 91a ZPO).

II. Der Streitwert für das Berufungsverfahren wird auf 16.000,- EUR festgesetzt.

GRÜNDE

A.

Nachdem die Parteien den eine negative Feststellungsklage betreffenden Rechtsstreit in der Hauptsache mit widerstreitenden Kostenanträgen für erledigt erlärt haben, war gemäß § 91a ZPO nach billigem Ermessen unter Berücksichtigung des bisherigen Sach- und Streitstandes über die Kosten zu entscheiden. Danach erschien dem Senat eine Kostenverteilung wie zu I. des Beschlusstenors quotiert angemessen.

Ohne die auf Seite 7 der Sitzungsniederschrift vom 8. Februar 2017 abgegebene Erklärung, dass die Beklagte gegen den Kläger keine Ansprüche aus einer angeblichen Urheberrechtsverletzung vom 15. März 2013 mehr herleitet, sondern auf diese verzichtet, und die daraufhin übereinstimmend erklärte Erledigung der Hauptsache wäre im Hinblick auf einen gegen den Kläger als Störer gerichteten Unterlassungsanspruch der Beklagten weiter Beweis zu erheben gewesen und war der Prozessausgang insoweit nicht gesichert, sprach insoweit allerdings mehr für ein Obsiegen des Klägers als für sein Unterliegen.

Die in Rede stehende IP-Adresse im fraglichen Zeitpunkt am 15. März 2013 ist dem Kläger zuzuordnen, ohne dass gegen die 1&1 Internet AG als Reseller ein gesonderter Beschluss betreffend die Zuordnung der zu einem bestimmten Zeitpunkt benutzten dynamischen IP-Adresse als bloßes Bestandsdatum erforderlich gewesen wäre (BGH, Urteil vom 12. Mai 2010 – I ZR 121/08 – Rn. 20 zitiert nach juris – Sommer unseres Lebens). Dass zur fraglichen Zeit am 15. März 2013 über diese IP-Adresse eine Folge von The Walking Dead zum Herunterladen durch andere Nutzer im Wege des Filesharings angeboten worden ist, sieht der Senat ohne Verbleib vernünftiger Zweifel deshalb als zugrundezulegen an, weil unter einer ebenfalls dem Kläger zugeordneten IP-Adresse am 6. April 2013 dasselbe Werk angeboten worden ist. Unbeschadet der Einwände gegen die Erfassung von Rechtsverletzungen für die Beklagte durch die Guardeley Ltd. liegt es ausgesochen fern, dass es kurz nacheinander zu Fehlern bei der Erfassung und Zuordnung gekommen sein soll (vgl. auch OLG Kön, Urteil vom 16. Mai 2012 – I-6 U 239/11- Rn.4 zitiert nach juris).

Auch wenn eine täterschaftliche Begehung durch den Klägerin ausgeräumt ist, weil der Senat hierfür die durch Zeugenaussagen bewiesene und durch die eigenen Angaben des informatorischen angehörten Klägers untermauerte Freifunkereigenschaft des Klägers genügen lässt, stand eine Störerhaftung des Klägers für den auf §§ 97 Abs.1 S.1, 2,19a UrhG gestützten Unterlassungsanspruch weiterhin im Raum. Die schon in BGH, Urteil vom 12. Mai 2010 – I ZR 121/08, Rrn. 22 ff. zitiert nach juris – Sommer unseres Lebens – angesprochene Prüfpflicht mit der Folge der Störerhaftung, wenn gebotene Sicherungsmaßnahmen unterbleiben, besteht nach Auffassung des Senats für „altruistische“ Freifunker auch nach der jüngsten Änderung des § 8 TMG bei richtlinienkonformer Auslegung im Lichte des Urteils des EuGH vom 15. September 2016 – C-484/14 „McFadden“ (GRUR 2016, 1097 ff.) fort. Es kam also bei Beweispflicht des Klägers darauf an, ob er bei Verzicht auf einen Passwortschutz die sonstigen Sicherungsmaßnahmen im Sinne des Beweisbeschlusses vom 19. Januar 2016 (Bd. II Bl. 10 d.A.) tatsächlich und Rechtsverletzungen zumindest hinreichend erschwerend ergriffen hatte. Dies lässt sich nach dem Erkenntnisstand des Senats im Zeitpunkt der Abgabe der Hauptsacheerledigungserklärungen nicht abschließend beantworten. Auch wenn nach dem schriftlichen Gutachten des Sachverständigen V…, der allerdings den Router des Klägers selbst in Nachhinein sinnvoll nicht mehr begutachten konnte, den Angaben der vom Kläger benannten Zeugen P… und R… und den eigenen Bekundungen des informatorisch befragten Klägers schon manches dafür spricht, dass dies der Fall gewesen sein könnte, waren noch etliche Restzweifel und Fragen offen. Anders als vom Kläger schriftsätzlich behauptet worden ist, hatte der Zeuge P… das Aufspielen der Firmware auf den Router des Klägers nicht selbst vorgenommen, der Zeuge R… ohne nicht nicht, so dass die Beweisführung mittelbarer bleiben musste, was die Beweisanforderungen im Übrigen mit prägen muss und ein weiteres Abarbeiten der ohnehin schriftsätzlich von der Beklagten zum schriftlichen Sachverständigengutachten bereits angekündigten Fragen unentbehrlich gemacht hätte. Zur Versionsnummer des verwendeten Zapp-Scripts und zum eingestellten Schwellwert ist selbst aus der Aussage des Zeugen P… wenig Honig zu saugen. Unwägbarkeit und weiteren Aufklärungsbedarf zum Schwellwert wirft auch die Angabe des Zeugen R…, der auch größere Datenmengen heruntergeladen hat, auf, im Jahre 2013 habe es bei Benutzen des klägerischen Freifunkanschlusses durch ihn zwar durchaus mal „geruckelt“, im Ergebnis habe er aber die gewünschte Datenmenge erlangt.

Der bei bloßer Störerhaftung nicht gegebene Schadensersatzanspruch fällt hier entsprechend § 92 Abs. 2 ZPO bei der nach § 91a ZPO zu treffenden Kostenentscheidung nicht ins Gewicht.

B.

Der Streitwert für das Berufungsverfahrens beträgt bis zu 16.000,00 EUR, §§ 3,4 ZPO. Dabei folgt der Senat den Erwägungen der Vorderrichter aus dem Beschluss vom 7. Juli 2015 zur Bewertung der Hauptansprüche, war aber § 4 ZPO zu den Nebenforderungen zu beachten.

ANMERKUNG

Mir liegt nur der Beschluss des Kammergerichts vom 8.2.2017 vor. Das KG macht dabei Ausführungen, die ich ohne Kenntnis der Akte und der mündlichen Verhandlungen, insbesondere der bisher schon durchgeführten Beweisaufnahme nicht abschließend bewerten kann. Der folgende Beitrag enthält daher einen gewissen Anteil „Kaffeesatzleserei“.

Weil die Konstellation der negativen Feststellungsklage nicht so häufig ist, spreche ich im Folgenden statt von „Kläger und Beklagte“ lieber von „Freifunker“ und „Rechteinhaber“. Dann sind die Rollen klarer.

Zunächst zur Einstimmung der prozessuale Hintergrund:

Die Parteien haben den Rechtsstreit übereinstimmend für erledigt erklärt. Für einen solchen Fall sieht § 91a ZPO ein besonderes Verfahren vor, in dem nur noch über die Kosten des Verfahrens entschieden werden soll. Es soll insbesondere nicht mehr Beweis erhoben werden und es soll auch nicht mehr mündlich verhandelt werden. Denn das, worum es eigentlich ging, ist ja von den Parteien schon beigelegt worden.

Das Gericht muss in solchen Fällen eine Entscheidung nach dem bisherigen Sachstand treffen. Kann das Gericht auf dieser Grundlage eine Entscheidung ohne Weiteres treffen, kann es auch eine relativ klare Kostenentscheidung fällen. Als Beispiel hier: Hätte das Kammergericht gesagt, dass der Rechteinhaber keinen Anspruch gegen den Freifunker hatte, hätte der Rechteinhaber die Kosten voll tragen müssen, oder eben anders herum.

Dies war hier aber nicht der Fall. Das KG hat deutlich gemacht, dass es nach dem bisherigen Stand nochmal hätte Beweis erheben müssen. In solchen Fällen ist es üblich, dass eine Kostenteilung (50/50) vorgenommen wird. Denn wie eine Beweisaufnahme ausgeht, kann (und soll) das Gericht nicht voraussehen.

Trotzdem hat das KG hier eine Kostenquote zu Gunsten des Freifunkers angesetzt. Nach dem oben Gesagten ist die Kostenverteilung 1/3 zu 2/3 eher ungewöhnlich, daher muss man sich die Gründe ganz genau ansehen.

Dabei möchte ich auf die folgenden Punkte näher eingehen: IP-Adressermittlung, Täterhaftung und Störerhaftung.

-

IP-Adressermittlung

Zwischen den Parteien streitig war – wie in vielen Filesharing-Fällen –, ob die von der Beklagten festgestellte IP-Adresse überhaupt dem Anschluss des Freifunkers zuzuordnen war. Traurige Berühmtheit hat dabei die Firma Guardaley erlangt, das Problem ist aber grundsätzlicher Natur.

Generell ist die IP-Adressermittlung auch nach den vielen Entscheidungen des BGH (z.B. BGH, Urteil vom 11.06.2015 – I ZR 19/14, GRUR 2016, 176 – Tauschbörse I) noch immer eine große Unbekannte. Hier hat sich das Kammergericht aber festgelegt und – wie auch viele andere Gerichte – die Auffassung vertreten, dass es für seine Überzeugungsbildung ausreicht, wenn der Film hier an zwei unterschiedlichen Tagen von der selben IP-Adresse heruntergeladen worden ist.

Die Frage mit dem Reseller ist derzeit in der Rechtsprechung umstritten (s. z.B. OLG Köln, Beschluss vom 27.11.2012 – 6 W 181/12, GRUR-RR 2013, 137; AG Koblenz, Beschluss vom 02.01.2015 – 153 C 3184/14, CR 2015, 190), darauf möchte ich hier aber nicht näher eingehen.

Ergebnis: Die Rechtsverletzung ist (aus Sicht des KG) vom Anschluss des Freifunkers und damit vom Freifunknetz ausgegangen. Dementsprechend muss ein Nutzer dieses Anschlusses den Film angeboten haben.

-

Täterschaft des Freifunkers

Bei der Haftung für Filesharing muss man immer zwischen der Haftung als Täter und der Haftung als Störer unterscheiden. Täter ist in der Regel, wer die Tat selbst begeht. Täter haften dem Rechteinhaber unproblematisch auf Unterlassung und Schadensersatz. Anders ist es bei der Störerhaftung. Der Störer kann nur auf Unterlassung (und ggf. Ersatz von Abmahnkosten) in Anspruch genommen werden.

Das Kammergericht war sich hier sicher, dass der Freifunker selbst nicht Täter der Rechtsverletzung war. Dafür ist wohl Beweis erhoben worden und das reichte dem Kammergericht. Zur Beweisaufnahme selbst kann ich nichts sagen, aber dass der Freifunk-Betreiber Täter ist, ist in der Regel unwahrscheinlich.

Damit war der Schadensersatzanspruch des Rechteinhabers schon mal vom Tisch, wobei das für das Kammergericht in der Kostenentscheidung entsprechend § 92 Abs. 2 ZPO (geringfügiges Unterliegen) unbeachtlich war. Grund dafür ist, dass der Schadensersatzanspruch vom Streitwert des Gesamtverfahrens her in der Regel gering ist. Hier ging es um einen Streitwert von EUR 16.000,-, wobei der Schadensersatz vermutlich wenige hundert Euro ausmachte.

-

Störerhaftung des Klägers

Jetzt kommt der spannende Teil und der hält sowohl Positives wie Negatives für Freifunker bereit.

a. Prüfpflichten

Das KG sagt im Wesentlichen, dass im Lichte der „McFadden“-Entscheidung des EuGH (EuGH EUZW 2016, 821 – McFadden; dazu eingehend hier und Mantz, EuZW 2016, 817) den Betreiber eines Freifunk-Netzwerks Prüfungspflichten treffen. Das ist die schlechte Nachricht, die ist aber nach dem EuGH-Urteil nicht mehr überraschend.

In diesem Urteil hatte der EuGH insbesondere eine „Sicherung des Netzwerks“ inklusive Identifizierung des Nutzers als zumutbar erachtet (dazu eingehend hier und Mantz, EuZW 2016, 817).

b. Unterlassung und der neue § 8 TMG

An diesem Punkt von Interesse: Das KG sieht Prüfpflichten „auch nach der jüngsten Änderung des § 8 TMG bei richtlinienkonformer Auslegung“ als zumutbar an. Wir erinnern uns: Die Große Koalition hatte vollmundig behauptet, dass die Störerhaftung bei WLANs mit ihrer Änderung in § 8 TMG abgeschafft würde. Das hatte sie aber nicht in den Gesetzestext reingeschrieben, sondern nur in die Entscheidungsgründe. Meine Prognose war, dass die Rechtsprechung dies nicht ausreichen lassen wird (s. hier und Mantz, EuZW 2016, 817). So ist es nun gekommen. Das KG hat sich damit nicht intensiv befasst (was bei Entscheidungen nach § 91a ZPO nicht ungewöhnlich ist), hat aber ausdrücklich trotz der Neuregelung einen Unterlassungsanspruch nicht ausgeschlossen.

c. Inhalt der Prüfpflichten

In der Folge wird es aber noch einmal richtig interessant: Das KG sagt nämlich trotz des EuGH-Urteils, dass der Freifunker nicht zwingend einen Passwortschutz einrichten musste oder dass eine Registrierung der Nutzer erforderlich wäre, wie das der EuGH ja nahe gelegt hat. Wenn es dies anders gesehen hätte, dann hätte der Kläger hier die Kosten voll tragen müssen, weil er – da er auf ein Passwort oder eine Identifizierung verzichtet hat – als Störer gehaftet hätte.

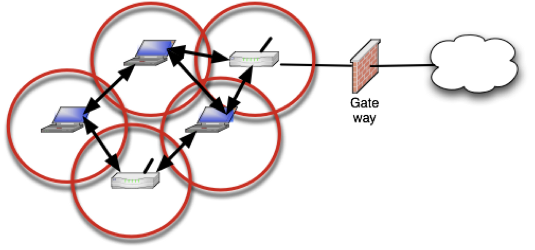

Nach meinem Kenntnisstand hatte der Freifunker das Zapp-Script installiert. Das ist ein kleines Script, das auf dem WLAN-Router läuft und – stark vereinfacht – im Grunde genommen die Anzahl der von einem Nutzer aufgebauten Verbindungen beobachtet. Nutzt jemand Filesharing, werden in kurzer Zeit viele Verbindungen aufgebaut. Wenn das Script das erkennt, wird der Nutzer wohl gesperrt oder ähnliches.

Das KG hat nun gesagt, dass es über die Frage, ob der Kläger „sonstige Sicherungsmaßnahmen“, die „Rechtsverletzungen zumindest hinreichend erschwert hätten“ (so hatte das der EuGH formuliert) Beweis erheben muss.

Damit positioniert sich das KG so, dass es es für möglich hält, dass das Zapp-Script als eine solche Maßnahme ausreichend sein kann, wobei dies vom eingestellten Schwellwert abhängen könnte.

Dass das KG auf diese Grundlage dem Kläger nur 1/3 der Kosten auferlegt hat, deutet zudem darauf hin, dass das KG es für wahrscheinlich gehalten haben könnte, dass die Beweisaufnahme eine solche hinreichende Erschwerung von Rechtsverletzungen durch das Zapp-Script erbracht hätte und deshalb der Rechteinhaber keinen Anspruch gegen den Freifunker gehabt hätte.

Mit anderen Worten: Ich verstehe das KG so, dass ein ordentlich eingerichtetes Zapp-Script, das Rechtsverletzungen durch Filesharing erschwert, die Störerhaftung des Freifunkers entfallen lassen kann. Das ist die positive Nachricht.

Eine „Unwägbarkeit“ im Hinblick auf die durchzuführende Beweisaufnahme und damit quasi eine Begründung dafür, warum der Freifunker überhaupt einen Teil der Kosten tragen muss, hat das KG darin gesehen, dass der Zeuge R auch „größere Datenmengen“ heruntergeladen hat. Ich weiß nicht, was das bedeutet, weil ich nicht weiß, was der Zeuge R gemacht und was er in der Beweisaufnahme ausgesagt hat. Wenn der Zeuge R im Freifunknetz des Klägers Filesharing ausprobiert hat und dieses durch das Zapp-Script hätte verhindert werden sollen, aber nicht wurde, dann hätte das KG vielleicht eine Störerhaftung des Klägers angenommen. Wenn der Zeuge R aber einfach nur irgendwo per http oder ftp „größere Datenmengen“ (mit „Ruckeln“) heruntergeladen haben sollte, dann hätte das Zapp-Script ja gar nicht anspringen können/müssen, deshalb kann ich diesen Punkt nicht so gut einschätzen.

Fazit

Die Entscheidung des KG ist zum einen für Freifunker (eher) positiv. Denn es macht deutlich, was von Freifunkern verlangt werden kann, um die Anforderungen des EuGH zu erfüllen, ohne dass gleich eine Verschlüsselung und Identifizierung der Nutzer erfolgen muss. Es wäre schön gewesen, wenn der EuGH zum Zapp-Script auch gleich Stellung hätte nehmen können, das war aber vor dem Landgericht München I (dazu hier und Mantz/Sassenberg, MMR 2015, 85) nicht Thema und deshalb war diese Frage an den EuGH auch nicht gerichtet worden. Problematisch ist an dem Ganzen natürlich, dass das Zapp-Script so eingestellt sein muss, dass es Rechtsverletzungen tatsächlich erschwert. Das ist für den Freifunker sicher nicht ganz einfach zu beantworten.

Die Entscheidung des KG stellt zum anderen meiner Meinung nach einen wichtigen Beitrag zur Auslegung der EuGH-Entscheidung dar. Denn sie macht klar, dass das „Verschlüsseln und Registrieren“-Mantra nicht zwingend ist.

Bedauerlich ist – unabhängig von der Entscheidung des KG -, dass die Änderung in § 8 TMG im Grunde keine Verbesserung gebracht hat. Hier müsste wohl auf europäischer Ebene nachgebessert werden.