Für das am 12.5.2010 (Urt. v. 12.5.2010 – I ZR 121/08 – Sommer unseres Lebens) verkündete Urteil des BGH zur Haftung des Inhabers eines Internetanschlusses mit WLAN liegt mittlerweile die Begründung vor, nachdem sich zuvor alle Äusserungen nur auf die Pressemitteilung des BGH bezogen konnten (s. den Volltext hier).

1. Der Fall

Obwohl über den Fall schon mehrfach geschrieben wurde, ist die tatsächliche Grundlage des Urteils auch mit Vorliegen der Urteilsgründe leider noch nicht vollends geklärt.

Fest steht, dass der Beklagte Inhaber eines Internetanschlusses ist, und dass er einen WLAN-Router daran angeschlossen hatte. Während der Inhaber nachweislich im Urlaub war, hat ein unbekannter Dritter über sein WLAN den Titel „Sommer unseres Lebens“ über das Emule-P2P-Netzwerk angeboten. Die vom Rechteinhaber mit der Überwachung des Titels beauftragte Firma hat die IP-Adresse festgestellt und diesen über eine Auskunft beim Telekommunikationsanbieter des Beklagten dessen Namen und Anschrift erhalten und diesen anschliessend abgemahnt und auf dessen Weigerung, eine Unterlassungserklärung abzugeben, auf Unterlassungs, Schadensersatz und Ersatz der Abmahnkosten verklagt.

Fest steht weiter, dass der WLAN-Router des Beklagten zum Tatzeitpunkt mit einem 16-stelligen Passwort gesichert war.

Unklar ist aber, ob dieses Passwort für alle Router der Modellreihe gleich und damit erratbar war, oder ob es auf den spezifischen Router personalisiert war. In den Feststellungen des LG Frankfurt (BGH und OLG Frankfurt spezifizieren dies nicht näher) heisst es dazu:

„Des Weiteren ist der Zugang auf den Router selbst bei aktivierter WLAN-Unterstützung werkseitig mit einer WPA-Verschlüsselung gesichert, welche bei Einwahl in das Netzwerk des Beklagten einen 16-stelligen Authentifizierungsschlüssel erfordert, der nur direkt über den Router auslesbar und von außen nicht erreichbar ist.“

S. dazu auch http://www.telemedicus.info/article/1774-Der-BGH-zur-WLAN-Haftung.html

2. Die Entscheidung des BGH

Der BGH hat auf Rechtsfolgenseite drei wesentliche Folgen ausgeurteilt

- Ein Schadensersatzanspruch gegen den Beklagten scheidet aus.

- Der Beklagte haftet als Störer grundsätzlich auf Unterlassen, allerdings soll die Klägerin ihren Unterlassensantrag vor dem OLG Frankfurt noch präzisieren, insofern wird an das OLG Frankfurt zurückverwiesen.

- Wegen der Kosten wird ebenfalls an das OLG Frankfurt verwiesen.

3. Eine kurze Analyse der wesentlichen Punkte der Urteilsgründe

Das Urteil des BGH ist bisher ingesamt eher negativ aufgenommen worden. Das liegt nicht unbedingt am Ergebnis, sondern vielmehr daran, dass der BGH nicht nur die Chance vertan hat, seit dem Urteil des LG Hamburg aus dem Jahr 2006 (LG Hamburg MMR 2006, 763, Volltext und Anmerkung hier) bestehende Rechtsfragen im Hinblick auf die Störerhaftung für WLAN-Netzwerke zu klären, sondern darüber hinaus selbst in den Fragen, die der BGH definitiv hätte beantworten können oder müssen, für neue Verwirrung gesorgt hat.

a) Keine Haftung auf Schadensersatz

Der BGH hat relativ ausführlich zur Frage Stellung genommen, ob der Beklagte als Täter oder Teilnehmer der Rechtsverletzung haftet. Dabei muss man stets im Hinterkopf behalten, dass für diese Haftung nach §§ 19a, 97 UrhG ein Verschulden des Beklagten nachgewiesen und begründet werden muss. Auch wenn die Ausführungen zur Schadensersatzhaftung einen guten Eindruck machen, war hier eine andere Behandlung kaum denkbar.

aa) Sekundäre Darlegungslast zur Täterschaft und Routerprotokolle

Zunächst hat der BGH festgestellt, dass den Beklagte in einem Filesharing-Verfahren eine sekundäre Darlegungslast trifft und sich darin dem insoweit meinungsführenden OLG Köln (OLG Köln MMR 2010, 44, 45) angeschlossen. Dabei ist zu beachten, dass die sekundäre Darlegungslast keinen Vollbeweis erfordert. Es reicht vielmehr aus, den Vortrag der Klägerin substantiiert zu erschüttern, was zugegebenermassen häufig einem Vollbeweis nahekommt.

Vorliegend reicht es laut dem BGH aus, dass die Klägerin darlegt, dass der Beklagte Anschlussinhaber des für die Rechtsverletzung genutzten Anschlusses ist. Dem ist der Beklagte erfolgreich damit entgegengetreten, dass er zum fraglichen Zeitpunkt unstreitig im Urlaub war. In solchen Fällen ist es also hilfreich, wenn es Zeugen dafür gibt, dass man zum fraglichen Zeitpunkt auf der Arbeit war, im Urlaub, im Sportclub etc.

Interessanterweise geht der BGH weiter noch auf Routerprotokolle bzw. Routerlogs ein und stellt fest, dass der Beklagte als nicht versierter Computernutzer nicht zur Vorlage von Routerprotokollen verpflichtet war.

Diese Feststellung wäre nicht nötig gewesen. Denn es hätte bereits der Hinweis ausgereicht, dass der Beklagte unstreitig nicht zu Hause war und sein Computer ausgeschaltet war. Hier handelt es sich also um ein obiter dictum (http://de.wikipedia.org/wiki/Obiter_dictum). Es ist daher unklar, was der BGH mit seinem Hinweis bezweckt hat. Man könnte daraus lesen, dass versierte Computernutzer zur Vorlage von Routerlogs verpflichtet sein könnten. Allerdings speichern nicht alle Router solche Logs oder löschen sie nach einer gewissen Zeit. Wenn die Abmahnung aber erst spät kommt und dann keine Daten mehr vorliegen, so kann der BGH kaum vom (selbst versierten) Nutzer die Vorlage nicht existierender Routerlogs verlangen.

bb) Keine Übertragung der Halzband-Entscheidung

Die immer wieder ins Feld geführte Entscheidung „Halzband“ (BGH NJW 2009, 1960) ist laut BGH nicht übertragbar, da eine IP-Adresse gerade keine eindeutige Identifizierungsfunktion innehat. Ganz im Gegenteil stellt der BGH erfreulicherweise fest, dass der Inhaber des Anschlusses dazu berechtigt ist, beliebigen Dritten seinen Anschluss zur Verfügung zu stellen.

b) Ausführungen zur Störerhaftung

Anders als bei der Verschuldenshaftung lässt der BGH bei der Begründung der Annahme der Störerhaftung einige klärende Antworten vermissen. Zur Erinnerung: Störerhaftung erfordert eine willentliche und adäquat-kausale Mitwirkung an der Rechtsverletzung, eine Abhilfemöglichkeit und die Verletzung von Prüfungs- und Überwachungspflichten, die im Ergebnis eine Abwägung der beteiligten Interessen darstellt.

aa) Adäquate Kausalität

Der BGH hat – auf einer Linie mit dem LG Hamburg und der erstinstanzlichen Entscheidung des LG Frankfurt die adäquate Kausalität der Handlungen des Beklagten angenommen. Adäquate Kausalität liegt verkürzt gesprochen vor, wenn ein Ergebnis oder Kausalverlauf nicht vollkommen unwahrscheinlich und fern jeder Lebenserfahrung ist. Dies ist auf den ersten Blick der Fall. Allerdings hat das OLG Frankfurt hier darauf abgestellt, dass keine Daten dazu vorliegen, ob WLAN-Netze durch Dritte genutzt werden (dazu näher Mantz, JurPC Web-Dok. 95/2010, Rn. 25 mwN).

Diese Frage stellt sich noch deutlicher, wenn man sich vergegenwärtigt, dass das Netz des Beklagten tatsächlich gesichert war. Während man bei einem unverschlüsselten Netz noch davon ausgehen kann, dass dieses evtl. von Dritten genutzt wird, wenn sie darüber „stolpern“, ist dies bei einem mit Verschlüsselung und Passwort gesicherten Netz nicht der Fall. Ganz im Gegenteil ist es völlig unwahrscheinlich, dass sich jemand bewusst in ein gesichertes Netz begibt und dieses nutzt – unabhängig davon, ob ein Standardpasswort verwendet wird oder nicht. Hier geht der BGH davon aus, dass es normal ist, dass Dritte sich unter Verstoss gegen § 202a StGB (wenigstens nach aktueller Instanzrechtsprechung, s. hier) in strafrechtlich relevanter Art und Weise Zugang zum Netz eines Dritten verschaffen. Hier hätte der BGH wenigstens nach der Fragestellung, die das OLG Frankfurt aufgeworfen hat, deutlich mehr Aufwand für die Begründung aufwenden müssen.

Weiter schreibt der BGH: „Die Unterlassung ausreichender Sicherungsmassnahmen beruht auch auf dem Willen des Anschlussinhabers.“ Ob der Beklagte einen solchen vom BGH unterstellen Willen überhaupt gebildet hat, ist eher fraglich – sein WLAN war schliesslich gegen Zugang gesichert, an weitere Handlungen hat er wohl kaum gedacht.

bb) Zumutbarkeit der Änderung des Passworts

Anschliessend stellt der BGH fest, dass es zumutbar ist, dem privaten Inhaber eines WLAN aufzuerlegen, sein WLAN-Kennwort zu ändern.

Interessanterweise stützt der BGH die Zumutbarkeit auf das Eigeninteresse des Betroffenen. Da der Beklagte ein vitales Interesse am Schutz seiner eigenen Daten gehabt habe, sei ihm aus diesem Grunde der Schutz der Interessen Dritter zumutbar.

Diese Begründung hat bereits viel Kritik erfahren, da es sich um ein unzulässiges Abstellen auf ein „Verschulden gegen sich selbst“ handele (dazu Stadler, http://www.internet-law.de/2010/06/bgh-urteil-zur-w-lan-haftung-im-volltext.html und Möller, http://www.telemedicus.info/article/1774-Der-BGH-zur-WLAN-Haftung.html).

In diesem Punkt hat der BGH offenbar vom Ergebnis her gedacht, allerdings die technischen Gegebenheiten nicht richtig beachtet. Denn hier hätte der BGH sauber trennen müssen: Die Unsicherheit des WLAN bedingt nicht die Unsicherheit der Daten. Trotz Zugang zum WLAN kann der Beklagte die Freigaben auf seinem Computer restriktiv und damit sicher eingestellt haben. Hierzu haben aber weder die Instanzgerichte noch der BGH tatsächliche Feststellungen getroffen. Ob ein solches Interesse also vorlag, lässt sich nicht ohne weiteres postulieren.

Auch die Daten auf dem Router selbst, also z.B. die Zugangsdaten zum DSL-Anbieter, müssen nicht zwingend unsicher gewesen sein. Denn das Kennwort zum Zugang zum WLAN und das Administratorpasswort des Routers sind in der Regel nicht identisch. Ob der Beklagte das Administratorpasswort des Routers geändert hat, ergibt sich ebenfalls nicht aus den Feststellungen des Gerichts.

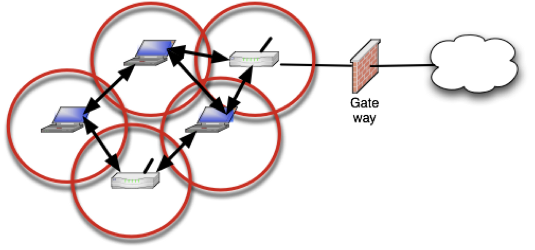

Dennoch ist dieser Teil beachtlich, denn er hat für Freifunk und institutionelle Anbieter von offenen WLANs (worunter ich jetzt z.B. auch Internet-Cafes fasse) eine grosse Bedeutung: Wenn der Anbieter eines offenen Netzes seine Daten schützt und dennoch das Netz bewusst öffnet, dann kann sich der BGH nicht auf das Eigeninteresse des Anbieters stützen und daraus eine Pflicht ableiten. Gerade bei Freifunk ist es üblich, dass das Setup zwei Router umfasst, von denen einer das offene Netz bereitstellt. Durch diese Aufteilung erfolgt eine netzwerktypologische Trennung der Netze und damit eine Sicherung des privaten lokalen Netzes vor Zugriffen der Nutzer. Ebenso dürfte es sich bei institutionellen Anbietern verhalten.

Update zur Passwortsicherung (Dank an Simon Moeller, Telemedicus): Bisher ist mir noch immer nicht endgueltig klar, wie das WPA-Passwort des Beklagten beschaffen war. Falls es aber ein individualisiertes (und daher wohl zufaelliges), 16-stelliges Passwort der Fritzbox war, dann ist kaum einsichtig, warum ein solches unsicherer sein soll als ein vom Beklagten selbst gewaehltes 16-stelliges Passwort. Das Urteil des BGH ergibt nur einen Sinn, wenn das Passwort fuer die gesamte Modellreihe einheitlich und damit auch Dritten bekannt war. Ich warte hier noch auf eine endgueltige Klaerung des Sachverhaltes. S. dazu auch Moeller, http://www.telemedicus.info/article/1774-Der-BGH-zur-WLAN-Haftung.html, der sich auch fragt, ob vielleicht das Nichtentfernen des Aufdrucks auf dem Router gemeint sein soll. Aber das haette der BGH anders begruenden koennen und wohl auch muessen. Es ist schade, dass der Tatbestand hier keine eindeutige Klaerung ermoeglicht.

cc) Marktübliche Sicherung

Anschliessend konkretisiert der BGH die Pflichten des Beklagten, indem er darauf abstellt, dass derjenige, der einen WLAN-Router kauft, wenigstens diejenigen Sicherheitseinstellungen einhalten muss, die zum Zeitpunkt des Kaufs marktüblich sind. Eine Überwachungspflicht sieht der BGH als unzumutbar an (vgl. zur Pflicht zu Updates bzgl. Viren Mantz, K&R 2007, 566).

Hierbei ist allerdings zu beachten, dass der BGH diesbezüglich von einer Unzumutbarkeit für den privaten Inhaber spricht. Das könnte darauf hindeuten, dass institutionelle Anbieter ihre Sicherheitseinstellungen regelmässig zu überprüfen haben.

dd) Privilegierung von Geschäftsmodellen

Ein m.E. ganz wichtiger Punkt der Entscheidung ist der folgende Absatz (II.2.b.dd). Denn der BGH drückt aus, dass es dem Beklagten zumutbar war, Sicherungsmassnahmen zu ergreifen, da er KEIN Geschäftsmodell verfolgt.

In der Rechtsprechung des BGH zur Störerhaftung hat sich immer wieder gezeigt, dass der BGH Geschäftsmodelle grundsätzlich schützt – wenigstens insoweit als eine auferlegte Pflicht nicht zur Einstellung des Geschäftsbetriebes führen darf (BGH MMR 2004, 668 – Internetversteigerung I; BGH MMR 2007, 507 – Internetversteigerung II; BGH MMR 2008, 531 – Internetversteigerung III; näher Mantz, JurPC Web-Dok. 95/2010, Rn. 28 ff.).

Man kann den BGH also so verstehen, dass er geringere Pflichten auferlegt, sobald hinter dem Angebot ein wie auch immer geartetes Geschäftsmodell steht. Dies darf allerdings nicht in einem streng wirtschaftlichen Sinne verstanden werden, sondern dürfte sich auf jegliches organisierte und bewusste Öffnen des Netzes beziehen – und damit auch auf Freifunk.

ee) Keine Anwendung der Privilegierung des § 8 TMG – (doch) eine grundsätzliche Anwendbarkeit der Privilegierungen auf Unterlassungsansprüche?

Bedeutsam ist ferner der Teil, in dem der BGH auf die Anwendung der Privilegierung der §§ 7 ff. TMG eingeht. Interessanterweise bezieht sich der BGH hier nur auf § 10 TMG, der für Host Provider wie Ebay gilt und mit dem Bereitstellen eines WLAN nichts zu tun hat.

Ungeachtet dessen offenbart eine Analyse dieses Abschnitts möglicherweise eine Überraschung.

Der BGH geht im ersten Teil des Absatzes auf das Geschäftsmodell und seine Internetversteigerungsrechtsprechung ein. Dann stellt er fest, dass die Privilegierungen des TMG keine Anwendung finden. Argumentativ ist nach dieser Feststellung der Platz für eine Begründung der Feststellung. Bisher hat der BGH an dieser Stelle immer auf seine entsprechenden Entscheidungen verwiesen und damit gesagt, dass die Privilegierungen ohnehin nicht auf Unterlassungsansprüche anwendbar sind. Damit wäre dieser Punkt abschliessend behandelt.

Stattdessen führt der BGH aus, dass das Interesse an WLAN dem nicht entgegensteht.

Fraglich ist, wie dies zu verstehen ist. Denn nach dem bisherigen Vorgehen des BGH hätte es dieses Satzes nicht bedurft. Man könnte dies als Hinweis darauf sehen, dass der BGH von seiner grundsätzlichen Ablehnung der Anwendung der Privilegierungen auf Unterlassungsansprüche abrückt und stattdessen eine neue Begründung benötigt. Eine ähnliche Tendenz hat der BGH bereits im Urteil zu Google-Thumbnails (Urteil vom 29. April 2010, Az.: I ZR 69/08) erkennen lassen (s. zu dieser Problematik Stadler, http://www.internet-law.de/2010/05/anmerkung-zum-urteil-des-bgh-zur-google-bildersuche.html; und Mantz, http://www.retosphere.de/offenenetze/2010/05/19/bgh-google-thumbnails-und-die-anwendung-der-privilegierungen-der-%c2%a7%c2%a7-7-10-tmg-auf-unterlassungsanspruche).

ff) Das Interesse an WLAN ist hoch zu bewerten und berechtigt

Besondere Hervorhebung gebührt noch der Feststellung des BGH, dass das Interesse an „leichtem und räumlich flexiblem Zugang zum Internet“ hoch zu bewerten und berechtigt ist.

Hier hat der BGH tatsächlich Farbe bekannt – und damit einen Baustein für künftige Abwägunsentscheidungen gelegt. Wichtig ist dies, da das Interesse am Zurverfügungstellen von Infrastruktur im Hinblick auf den „Digital Divide“ sogar noch höher zu bewerten ist (s. dazu Mantz, JurPC Web-Dok. 95/2010, Rn. 28 ff.; und ausführlich Mantz, Rechtsfragen offener Netze, Karlsruhe 2008, S. 16 ff. mwN). Damit gibt der BGH Freifunk ein weiteres wichtiges Argument an die Hand.

4. Zur Kostendeckelung nach § 97a UrhG

Interessanterweise enthält das Urteil – entgegen der Pressemitteilung, die insofern mindestens missverständlich war – keine Erwähnung zur Anwendung der Kostenkappung für die Abmahnung auf 100 EUR. Zur Kritik daran s. http://www.telemedicus.info/article/1773-Pressemitteilungen-und-Urteilsgruende-beim-BGH.html).

Alle diesbezüglichen Ausführungen in die eine oder andere Richtung sind damit hinfällig. Allerdings gilt dies auch für den Hinweis in der Pressemitteilung, dass § 97a UrhG auf den vorliegenden Fall nicht anwendbar sein soll. Denn der BGH hat die komplette Kostenentscheidung an das OLG Frankfurt zurückverwiesen. Es liegt jetzt in der Hand des OLG Frankfurt, nicht nur den Streitwert zu bestimmen, sondern auch über eine Anwendung von § 97a UrhG auf Altfälle zu entscheiden. Diese Auffassung nimmt beispielsweise das OLG Brandenburg MMR 2009, 258 ein.

5. Fazit und Auswirkungen

Insgesamt ist das Urteil sehr unbefriedigend. Denn der BGH hat es versäumt, offene Rechtsfragen klar und deutlich zu beantworten. Zudem hat der BGH die über den konkreten Fall hinausreichende Bedeutung seiner Entscheidung verkannt (diese wurde im Vorfeld der Entscheidung mehrfach in der Literatur diskutiert, s. Garcia, Telepolis v. 19.4.2010, http://www.heise.de/tp/r4/artikel/32/32466/1.html; Stadler, http://www.internet-law.de/2010/04/grundrecht-auf-offene-netze.html; Mantz, JurPC Web-Dok. 95/2010, Rn. 3 ff., 29, http://www.jurpc.de/aufsatz/20100095.htm) – oder bewusst ignoriert. Denn die Entscheidung hätte für offene Netze und institutionelle Anbieter Rechtssicherheit und Rechtsklarheit bringen können.

Diese bringt die Entscheidung des BGH nicht. Es ist keine Antwort darauf gefunden, welche Pflichten Betreibern offener Netze obliegen – bzw. ob der BGH bei ihnen überhaupt Pflichten annehmen würde. Die Ausführungen zur Privilegierung nach §§ 7 ff. TMG bewirken zudem eher weitere Unsicherheiten.

Die Ausführungen zum Geschäftsmodell machen Mut, dass solche Anbieter eher besser behandelt werden. Allerdings sieht der BGH möglicherweise auch eine Pflicht zur weiteren Überwachung der Entwicklung von Sicherheitsstandards bei nicht-privaten Anbietern.

Weiter ist es sehr schade, dass der BGH sich mit den in der Literatur geäusserten Auffassungen überhaupt nicht auseinander gesetzt hat. Insbesondere die Anmerkungen zu einem ähnlichen Urteil des LG Frankfurt sowie zum Urteil des OLG Frankfurt sowie die kurz vor dem Urteil veröffentlichten Aufsätze hätten Anlass für eine vertiefte Betrachtung geboten.

Fuer Freifunker hat sich damit die Situation kaum geändert. Es besteht weiter Rechtsunsicherheit – mit gewissen Tendenzen zur Besserung.

Links:

- RA Stadler, http://www.internet-law.de/2010/06/bgh-urteil-zur-w-lan-haftung-im-volltext.html

- Moeller, http://www.telemedicus.info/article/1774-Der-BGH-zur-WLAN-Haftung.html

- Jens Ferner, http://www.ferner-alsdorf.de/2010/06/analyse-der-bgh-wlan-netze-und-die-ungeliebte-storerhaftung/

- RA Petring, http://petringlegal.blogspot.com/2010/06/rugen-und-abmahnungen-den-bgh-wlan.html