Leitsatz (des Verfassers): Authentifizierungsschlüssel eines WLAN-Routers, die bereits ab Werk individuell pro Gerät vergeben werden, gewähren ein hinreichendes, hohes Schutzniveau. Eine Personalisierung ist in diesem Fall auch vor dem Hintergrund des Urteils BGH „Sommer unseres Lebens“ nicht erforderlich.

Tatbestand

Die Klägerin begehrt Schadensersatz aufgrund einer behaupteten Urheberrechtsverletzung durch den Beklagten sowie Kostenersatz wegen der durch die erfolgte Abmahnung entstandenen Rechtsanwaltsgebühren.

Die Klägerin gehört zu den führenden deutschen Tonträgerherstellern und ist als solche Inhaberin der ausschließlichen Verwertungsrechte des streitgegenständlichen Musikalbums _____ (Doppel-CD) der Musikgruppe ______ für das Gebiet der Bundesrepublik Deutschland.

Mit Anwaltsschreiben vom 08.12.2009 (Anlage K 3) mahnte die Klägerin den Beklagten ab, weil am 18.07.2009 um 12:45 Uhr (MEZ) über den Internetanschluss mit der IP-Adresse „79.229.15.172“ das Musikalbum _____ (Doppel-CD) der Musikgruppe _____ als Musikdatei zum Herunterladen verfügbar gemacht worden sei. Sie forderte ihn zur Abgabe einer strafbewehrten Unterlassungserklärung auf, wonach dieser sich verpflichten sollte, es bei Vermeidung einer für jeden Fall der Zuwiderhandlung fälligen Vertragsstrafe in Höhe von 5.001,- Euro zu unterlassen, geschütztes Musikrepertoire der Unterlassungsgläubiger ohne deren erforderliche Einwilligung im Internet verfügbar zu machen oder sonst wie zu verwerten. Eine entsprechende Erklärung gab der Beklagte ohne Anerkennung einer Rechtspflicht ab.

Die Klägerin behauptet, die von ihr in Auftrag gegebenen Ermittlungsmaßnahmen zur Feststellung von Verletzungen ihrer Leistungsschutzrechte durch unautorisierte Internet-Angebote hätten ergeben, dass am 18.07.2009 um 12:45 Uhr (MEZ) über den Internetanschluss mit der IP-Adresse „79.229.15.172“ das Musikalbum _____ (Doppel-CD) der Musikgruppe _____ zum Herunterladen verfügbar gemacht worden sei. Der Internet-Serviceprovider des Beklagten habe Auskunft dahingehend gegeben, dass die IP-Adresse zum oben genannten Zeitpunkt dem Internetzugang des Beklagten zugeordnet gewesen sei.

Die Klägerin behauptet, der Beklagte selbst habe die streitgegenständlichen Musikalbum für den Abruf durch andere Teilnehmer des Filesharing-Systems verfügbar gemacht.

Die Klägerin beantragt,

der Beklagte wird verurteilt, an die Klägerin einen angemessenen Wertersatz in Höhe von mindestens 2.500,- Euro und 1.379,80 Euro Kostenersatz neben jeweils Zinsen in Höhe von 5 Prozentpunkten über dem jeweiligen Basiszinssatz seit Rechtshängigkeit zu zahlen.

Der Beklagte beantragt,

die Klage abzuweisen.

Der Beklagte behauptet, er habe die behauptete Rechtsverletzung nicht begangen. Er habe zu keinem Zeitpunkt die streitgegenständliche Datei und ein Filesharingprogramm auf seinem Rechner vorgehalten. Zu dem damaligen Zeitpunkt seien seine Ehefrau mit ihrem Rechner, sein 16-jähriger Sohn mit seinem Laptop sowie seine 20-jährige Tochter mit ihrem Laptop über das WLAN-Netzwerk an dem Internetanschluss des Beklagten angebunden gewesen. Der Beklagte habe keine Kenntnis davon gehabt, dass einer der übrigen Familienmitglieder den Anschluss für rechtswidrige Aktivitäten nutzt. Er habe im September 2006 im Familienkreis mit der Ehefrau die zwei Kinder belehrt, illegales und strafbares Herunterladen und zum Download bereit stellen von urheberrechtlich geschützten Werken zu unterlassen und insbesondere keine Tauschbörsen zu nutzen. Er habe seinen Kindern ausdrücklich die Nutzung der Dienste BitTorrent, Applejuice, Directconnect und eDonkey, aber auch die Nutzung vergleichbarer Dienste untersagt.

Der Beklagte behauptet ferner, der von ihm im streitgegenständlichen Zeitpunkt genutzte W-Lan-Router sei eine Fritz-Box W-Lan 750 gewesen. Der Internetanschluss sei WEP-verschlüsselt gewesen.

Das Gericht hat Beweis erhoben durch Vernehmung der Zeugin _____ sowie die informatorische Anhörung des Beklagten.

Hinsichtlich des Ergebnisses der Beweisaufnahme wird auf das Protokoll der Verhandlung vom 24.05.2013 Bezug genommen.

Zur Ergänzung des Tatbestandes wird Bezug genommen auf alle Schriftsätze der Parteien nebst Anlagen und sonstigen Aktenteile.

Entscheidungsgründe

I. Die Klage ist zulässig.

Die örtliche Zuständigkeit des Amtsgerichts Frankfurt am Main ergibt sich aus § 32 ZPO. Danach ist das Gericht zuständig, in dessen Bezirk die beanstandete Handlung begangen worden ist. Dies ist hier der Ort, an dem auch nur eines der spezifischen Tatbestandsmerkmale des Deliktes verwirklicht worden ist, also nicht nur der Begehungsort, sondern auch der Erfolgsort (vgl Zöller/Vollkommer, ZPO, 29. Auflage, § 32 Rn 16). Da eine ins Internet gestellte Tonaufnahme auch in Frankfurt aufgerufen werden konnte, ist das Amtsgericht Frankfurt örtlich zuständig.

II. Die Klage ist jedoch unbegründet.

1.

Die Klägerin hat gegen den Beklagten keinen Anspruch auf Schadenersatz aus § 97 Abs. 2 UrhG, da eine Haftung des Beklagten als Täter oder Teilnehmer der behaupteten Urheberrechtsverletzung nicht in Betracht kommt.

Die Klägerin hat dafür, dass der Beklagte selbst die Urheberrechtsverletzung begangen hat, keinen Beweis angeboten. Die Klägerin kann sich insofern auch nicht auf Beweiserleichterungen stützen. Denn die tatsächliche Vermutung, dass der Inhaber eines Internetanschlusses für eine von diesem Anschluss aus begangene Rechtsverletzung verantwortlich ist (vgl. BGH, Urteil vom 12.05.2010, I ZR 121/08 – juris), ist hinreichend entkräftet.

Die Vermutung der Verantwortlichkeit des Anschlussinhabers beruht nämlich (mangels einer dem § 831 Abs. 1 S. 2 BGB oder § 18 Abs. 1 S. 2 StVG entsprechenden Regelung) nicht auf einer gesetzlichen Wertung, sondern wie der Beweis des ersten Anscheins auf der Annahme eines der Lebenserfahrung entsprechenden Geschehensablaufs, wonach in erster Linie der Anschlussinhaber seinen Internetzugang nutzt, jedenfalls über die Art und Weise der Nutzung bestimmt und diese mit Tatherrschaft bewusst kontrolliert. Diese Annahme wird erschüttert und die Vermutungsgrundlage beseitigt, wenn Umstände feststehen, aus denen sich die ernsthafte Möglichkeit eines anderen Geschehensablaufs – nämlich der Alleintäterschaft eines anderen Nutzers des Internetanschlusses – ergibt. Dafür wird es regelmäßig genügen, wenn Hausgenossen des Anschlussinhabers – wie sein Ehegatte – selbständig auf den Internetanschluss zugreifen können. (vgl. OLG Köln, Beschluss vom 24.03.2011, I-6 W 42/11, 6 W 42/11 – juris; OLG Köln, Urteil v. 16.05.2012, I-6 U 239/11, 6 U 239/11).

Dies ist vorliegend der Fall, da der Beklagte der ihm nach der Rechtsprechung des Bundesgerichtshofs obliegenden sekundären Darlegungslast (BGH, Urteil vom 12.05.2010, I ZR 121/08) nachgekommen ist.

Er hat substantiiert dargetan und in seiner informatorischen Anhörung angegeben, dass neben ihm, die im Haushalt wohnende Ehefrau, seine damals 20-jährige Tochter und sein damals 16-jähriger Sohn über eigene Rechner verfügten, die jeweils Zugriff zu dem W-Lan-Anschluss hatten. Seine Angaben sind glaubhaft und lebensnah. Er berichtete in Übereinstimmung mit der Zeugin widerspruchsfrei und objektiv von den damaligen Verhältnissen. Das Gericht hat keinen Zweifel, dass in einem Vier-Personenhaushalt im Jahr 2009 alle Familienmitglieder – insbesondere Kinder im Alter von 16 und 20 Jahren – über eigene Computer verfügen und das Internet nutzen.

Es ist daher ernsthaft möglich, dass die rechtsverletzende Handlung von einem der drei weiteren Familienmitglieder begangen worden ist, das ebenfalls den W-Lan-Anschluss des Beklagten nutzte.

Dafür, dass der Beklagte als Anstifter oder Gehilfe an der Tat seiner Familienmitglieder beteiligt gewesen sein könnte und aus diesem Grunde auf Schadensersatz haften würde, sind keine Anhaltspunkte ersichtlich.

2.

Die Klägerin hat gegen den Beklagten auch keinen Anspruch auf Erstattung von Rechtsanwaltsgebühren aus § 97a Abs. 1 S. 2 UrhG,

Der Beklagte haftet als Inhaber des Internetanschlusses auch nicht als Störer wegen einer von einem Dritten begangenen Urheberrechtsverletzung auf Unterlassung. Auch die von der Klägerin geltend gemachten Ansprüche auf Erstattung von Abmahnkosten sind daher nicht begründet, da die Abmahnung unter keinem Gesichtspunkt berechtigt war.

Als Störer kann bei der Verletzung absoluter Rechte auf Unterlassung in Anspruch genommen werden, wer – ohne Täter oder Teilnehmer zu sein – in irgendeiner Weise willentlich und adäquat kausal zur Verletzung des geschützten Rechts beiträgt. Da die Störerhaftung nicht über Gebühr auf Dritte erstreckt werden darf, die nicht selbst die rechtswidrige Beeinträchtigung vorgenommen haben, setzt die Haftung des Störers die Verletzung von Prüfpflichten voraus. Deren Umfang bestimmt sich danach, ob und inwieweit dem als Störer in Anspruch Genommenen nach den Umständen eine Prüfung zuzumuten ist (vgl. BGH, Urteil vom 12.05.2010, I ZR 121/08 – juris)

Die Anforderungen an die Aufsichtspflicht, insbesondere die Pflicht zur Belehrung und Beaufsichtigung von Kindern, richten sich nach der Vorhersehbarkeit des schädigenden Verhaltens. Dabei hängt es hauptsächlich von den Eigenheiten des Kindes und seinem Befolgen von Erziehungsmaßnahmen ab, in welchem Umfang allgemeine Belehrungen und Verbote ausreichen oder deren Beachtung auch überwacht werden muss (vgl BGH, NJW 2009, 1952 Rn. 17; NJW 2009, 1954 Rn. 14, jeweils mwN).

Danach genügen Eltern ihrer Aufsichtspflicht über ein normal entwickeltes Kind, das ihre grundlegenden Gebote und Verbote befolgt, regelmäßig bereits dadurch, dass sie das Kind über die Rechtswidrigkeit einer Teilnahme an Internettauschbörsen belehren und ihm eine Teilnahme daran verbieten. Eine Verpflichtung der Eltern, die Nutzung des Internets durch das Kind zu überwachen, den Computer des Kindes zu überprüfen oder dem Kind den Zugang zum Internet (teilweise) zu versperren, besteht grundsätzlich nicht. Zu derartigen Maßnahmen sind Eltern erst verpflichtet, wenn sie konkrete Anhaltspunkte dafür haben, dass das Kind dem Verbot zuwiderhandelt. (BGH, Urteil v. 15.11.2012, I ZR 74/12 – juris)

Der Beklagte hat seiner Aufsichtspflicht dadurch genügt, dass er seinen Kindern die rechtswidrige Teilnahme an Internettauschbörsen nach einer entsprechenden Belehrung verboten hat. Der Beklagte hat in seiner informatorischen Befragung nachvollziehbar, lebensnah und glaubhaft vorgetragen, er habe seinerzeit über so genannte illegale Tauschbörsen gehört und mit seinen Kindern im September 2006 darüber gesprochen und ihnen die Teilnahme an solchen verboten. Er sei hierfür sensibilisiert gewesen, da er auch selbständig sei, er von den finanziellen Nöten von Musikern wisse und das es sich bei der entsprechenden Musik um geistiges Eigentum handle, was man nicht ohne Zahlung illegal herunterladen dürfe. Für die Glaubhaftigkeit seiner Angaben spricht auch, dass der Beklagte in seiner informatorischen Anhörung nicht nur für ihn Günstiges mitteilte, sondern u.a. auch angab, dass er den Authentifizierungsschlüssel auf seiner Fritz-Box nicht personalisiert habe.

Damit ist der Beklagte den an die Vorgabe von Verhaltensregeln zu stellenden Anforderungen gegenüber seinen Kindern nachgekommen.

Eine Verletzung zumutbarer Prüfpflichten gegenüber der Ehefrau des Beklagten, der Zeugin ______, ist ebenfalls nicht festzustellen. Denn es sind keine konkreten Anhaltspunkte zu erkennen, dass der Beklagte wusste oder hätte wissen müssen, dass seine Ehefrau Urheberrechtsverletzungen über seinen Internetanschluss begeht, die er durch zumutbare Maßnahmen hätte verhindern können. Denn ein Ehemann kann seiner Ehefrau, solange er keine konkreten Anhaltspunkte für Rechtsverletzungen hat, den auf seinen Namen laufenden Internetanschluss überlassen, ohne diese ständig überwachen zu müssen. Sofern der Anschlussinhaber nicht mit einer Rechtsverletzung durch seinen Ehepartner rechnen muss, sind Hinweis-, Aufklärungs- und Überprüfungspflichten diesem gegenüber unzumutbar. (OLG Frankfurt, Beschluss v. 22.03.2013, Az. 11 W 8/13)

Der Beklagte hat auch die ihm als Betreiber eines WLAN-Anschlusses obliegende Prüfungspflicht hinsichtlich ausreichender Sicherungsmaßnahmen nicht verletzt.

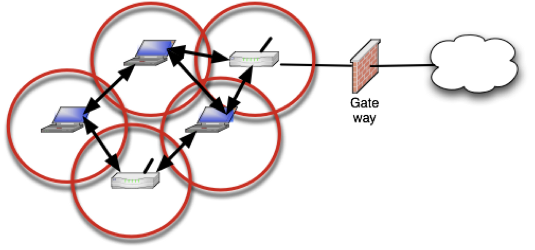

Im Rahmen seiner informatorischen Anhörung teilte der Beklagte mit, seine W-Lan-Verbindung sei über WEP und einen 13-stelligen werksseitigen Authentifizierungsschlüssel gesichert gewesen. Dieser habe sich auf der Rückseite seiner Fritz-Box befunden. Zwar hat der Beklagte dieses Passwort nicht in ein persönliches Passwort geändert. Allerdings handelt es sich – gerichtsbekannt – bei den auf einer Fritz-Box seit 2004 verwendeten Authentifizierungsschlüsseln um solche, die bereits ab Werk individuell pro Gerät vergeben werden. Vor diesem Hintergrund ist der seitens des Bundesgerichtshofs in seiner Entscheidung vom 12.05.2010, I ZR 121/08 erstrebte Zweck eines hohen Schutzniveaus, welches den Zugriff unbefugter Dritter ausschließt, auch ohne ein persönliches Passwort – das regelmäßig nicht länger als 13-stellig sein wird – erreicht. Der Bundesgerichtshof kann in der oben zitierten Entscheidung lediglich die Fälle im Blick gehabt haben, in denen die Router einer Modellreihe werksseitig über den gleichen Authentifizierungsschlüssel verfügen, so dass ein effektiver Schutz für diese Fälle nur über eine sofortige Personalisierung des Passwortes gewährleistet war. (vgl. Mantz, Anm. zu BGH Urt. v. 12.05.2010 in MMR 2010, 569)

Auch das AG Koblenz vom 18.06.2014 – Az. 161 C 145/14 (Volltext hier) hat sich kürzlich mit der (Störer-)Haftung des Betreibers eines Hotel-WLANs befasst (s. auch zum Urteil des AG Hamburg vom 10.6.2014 – 25b C 431/13; zum Urteil des LG Frankfurt vom 18.08.2010 – 2-06 S 19/09 (PDF); zum Urteil des LG Frankfurt vom 28.06.2013).

Auch das AG Koblenz vom 18.06.2014 – Az. 161 C 145/14 (Volltext hier) hat sich kürzlich mit der (Störer-)Haftung des Betreibers eines Hotel-WLANs befasst (s. auch zum Urteil des AG Hamburg vom 10.6.2014 – 25b C 431/13; zum Urteil des LG Frankfurt vom 18.08.2010 – 2-06 S 19/09 (PDF); zum Urteil des LG Frankfurt vom 28.06.2013).